Präzision

Ihr Business-Vorteil:

Compliance, Vertrauen, Kontinuität.

Ein durchweg sicherer Dokumentenprozess und eine geschützte IT-Infrastruktur entstehen durch Systematik – und unsere Expertise.

Compliance & Rechtssicherheit

Rechtssicherheit auf Knopfdruck. DSGVO, GoBD, BDSG – der Gesetzesdschungel ist dicht. Wir implementieren Prozesse, die automatisch konform sind. Revisionssicher archiviert, lückenlos dokumentiert.

Kontinuität

Ihr Business kennt keine Pause. Wir sorgen dafür, dass Ihre IT auch keine macht. Durch redundante Systeme und Notfallpläne (Disaster Recovery) garantieren wir, dass Sie auch im Ernstfall handlungsfähig bleiben.

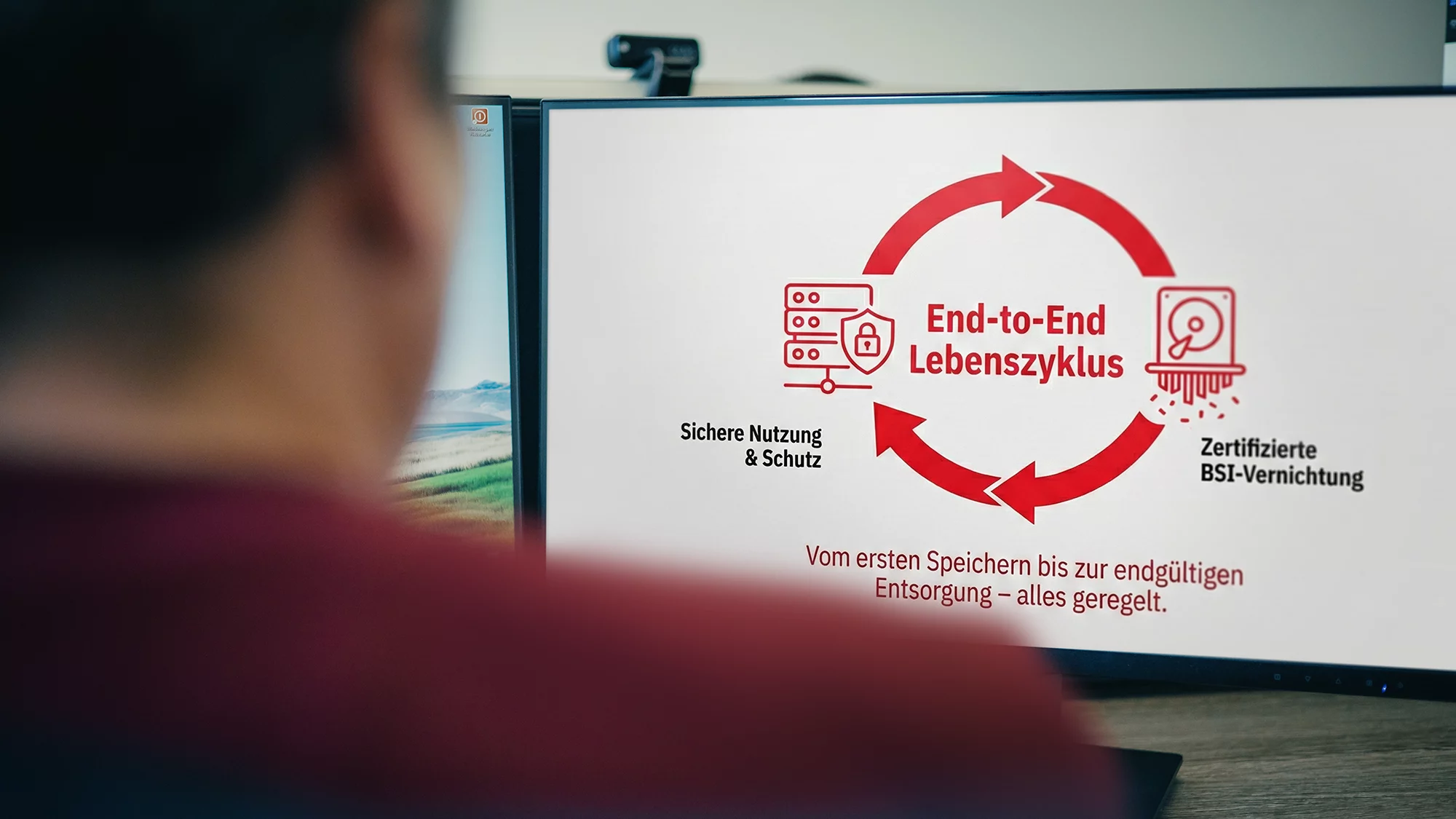

Datenschutz & Integrität

Ihre Daten gehören nur Ihnen. Wir schützen Ihre Dokumente vor Manipulation und Diebstahl. Und wenn Hardware ausgetauscht wird, vernichten wir die Datenträger nach strengsten BSI-Standards. Endgültig.

Ganzheitlicher Schutz

Wir schließen die Sicherheitslücken zwischen IT, Dokumenten und Prozessen.

Zertifizierte Standards

Konfigurationen und Löschungen nach BSI- und DoD-Standards.

Reaktionsfähigkeit

Sofortige Reaktion bei Audits und Sicherheitsvorfällen.

Compliance-Garantie

Einhaltung aller gesetzlichen Vorgaben (DSGVO) für risikofreie Digitalisierung.

Strategie

Unsere Lösungskompetenz:

Bausteine für Ihre digitale Wehrhaftigkeit.

Unsere Experten decken alle Bereiche der IT- und Dokumentensicherheit ab – von der Hardware-Konfiguration bis zur Mailarchivierung.

Netzwerk & Konfiguration

Die Festung für Ihr Netzwerk. Wir scannen Ihre Infrastruktur auf Schwachstellen, bevor es Hacker tun. Mit Firewalls, verschlüsselten Verbindungen (VPN) und gehärteten Konfigurationen schließen wir jedes Einfallstor.

Dokumenten-Sicherheit

Drucken ohne Risiko. Sensible Dokumente (wie Gehaltsabrechnungen) liegen nicht mehr offen im Ausgabefach. Dank 'Follow-Me-Printing' startet der Druck erst, wenn Sie sich am Gerät ausweisen.

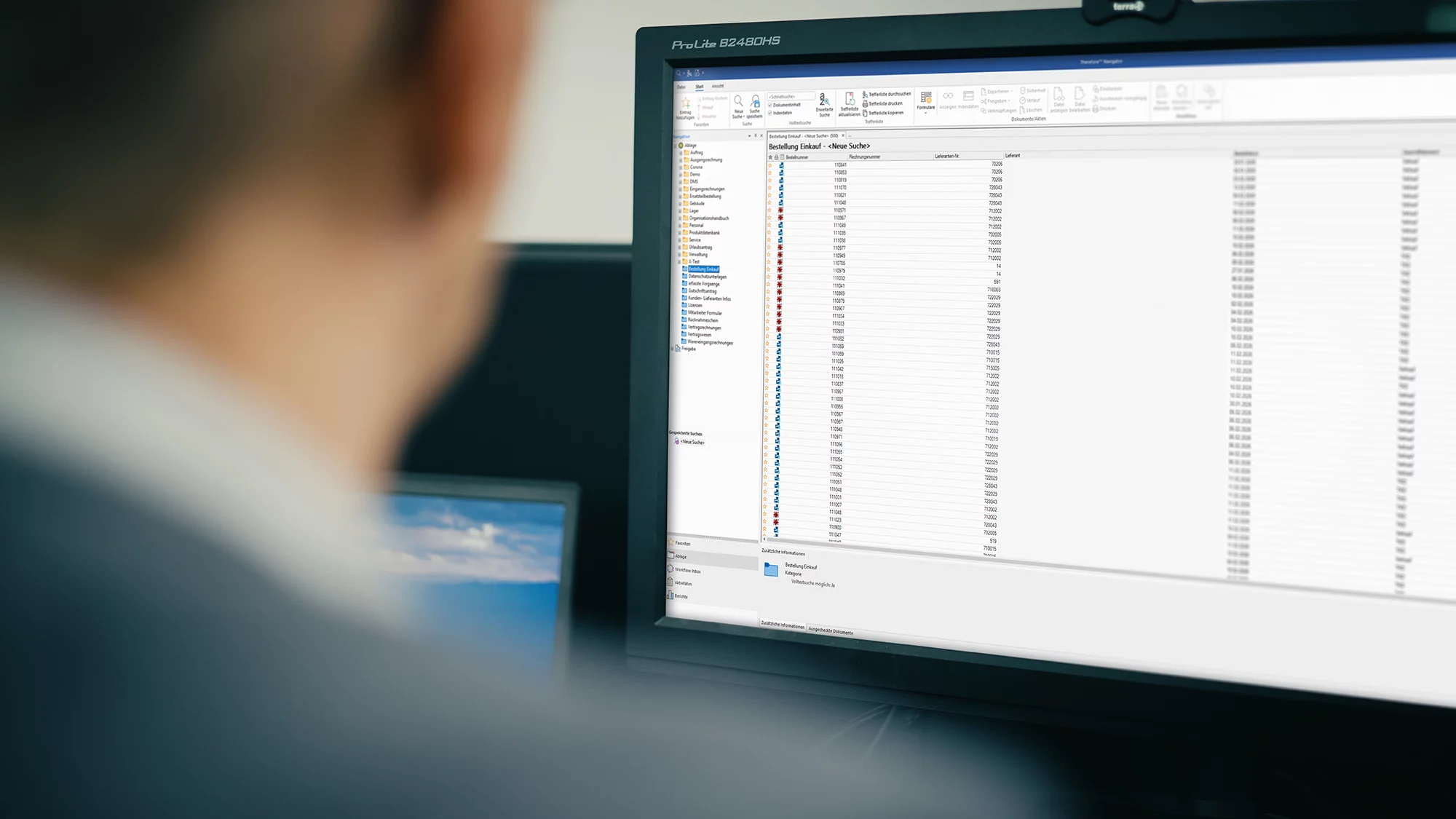

Archivierung & Prozesse

E-Mails sind Geschäftsbriefe. Wir archivieren Ihren gesamten Mailverkehr automatisch und gesetzeskonform. Nichts geht verloren, nichts kann manipuliert werden. Und Sie finden jede Mail in Sekunden wieder.

Vernetzung

Die Sicherheit ist ganzheitlich.

Unsere Kompetenzen im Zusammenspiel.

Sicherheit ist nur so stark wie die schwächste Stelle. Wir schließen die Lücken zwischen IT und Dokumentenmanagement.

FAQs

Häufige Fragen

Angesichts stetig wachsender Cyberbedrohungen beantworten wir Ihre zentralen Fragen zu Zugriffsschutz, Datenschutzkonformität (DSGVO) und effektiven Sicherheitsstrategien.